Ein Schiff befindet sich nahe der Küste von Noworossiysk (Russland), dessen GPS-Gerät zeigt jedoch eine Position nahe des Flughafens von Gelendzhik (Russland) an. Smartphones und andere GPS-Geräte verorten ihre Nutzer am Flughafen von Vnukovo (Russland), obwohl sie sich am Moskauer Kreml befinden, 20 Meilen vom Flughafen entfernt. Handelt es sich bei den Vorfällen um GPS-Spoofing Angriffe? Auch die jüngsten Vorfälle in der U.S. NAVY lassen solche Vermutungen zu. Ein Professor der University of Austin in Texas hat bereits 2013 bei einem Experiment zeigen können, wie durch GPS-Spoofing eine Yacht von ihrem Kurs abgebracht werden kann.

NAVY Schiff John McCain und Öltanker Alnic MC kollidierten

Am 21.08.2017 gab es einen erneuten Zusammenstoß eines U.S. NAVY Schiffs mit einem zivilen Frachter. Sowohl die USS John S. McCain als auch der mit 12.000 Tonnen Treibstoff beladene Tanker Alnic MC waren auf den Weg nach Singapur. Die Kollision geschah in einem der meist befahrensten Gewässern der Welt, der Straße von Malakka. Sie verbindet das Südchinesische Meer mit der Straße von Singapur. Pro Tag passieren bis zu 2000 Schiffe die Meerenge. Bei dem aktuellen Unglück kamen insgesamt 10 Soldaten ums Leben, die Besatzung der Alnic MC blieb unversehrt.

Schon im Juni 2017 kollidierte der NAVY Zerstörer USS Fitzgerald mit dem Containerschiff ACX Crystal. Bei dieser Tragödie verloren sieben Soldaten ihr Leben. Damit gab es dieses Jahr bereits drei Zusammenstöße von NAVY Schiffen mit Zivilen Frachtern. In allen drei Vorfällen waren es Schiffe der 7ten Flotte der U.S. NAVY.

Menschliches Versagen als Ursache der NAVY Unglücke

Itay Glick, Gründer der Cyber Security Firma Votiro, glaubt nicht an Zufälle. Er teilte news.com.au mit, dass eine Häufung von Vorfällen in der 7ten Flotte der NAVY ein Anzeichen für Cyber Angriffe sein könnte. Als Szenarien könnte er sich die Manipulation der GPS-Signale vorstellen oder der Angriff auf das Computer Netzwerk durch Malware (Schadsoftware). Die Untersuchung im Fall der USS Fitzgerald hat als Ursache Menschliches Versagen ergeben. Dem Kapitän der USS Fitzgerald und andere Soldaten wurden kurzer Hand entlassen, da ihnen schlechte Seemannskunst attestiert wurde. Selbst der Kommandant der 7ten Flotte, Joseph Aucoin, wurde nach der neusten Kollision seines Amtes enthoben. Das hohe Verkehrsaufkommen auf der Straße von Malakka könnte für die Entlassungen sprechen. Beim passieren solcher Seestraßen müssen Matrosen Wache halten, um im Falle einer Gefahrensituation schnell reagieren zu können.

Oder doch GPS-Spoofing Angriffe?

Doch für Itay Glick ist der Fall nicht so einfach: „Einen Menschen zu beschuldigen ist meistens einfacher, als eine Cyber Attacke in Betracht zu ziehen.“ Wenn auf der Brücke nicht gerade ein Hohes Bereitschaftsniveau gefordert war, beruhte die Navigation des gesamten Schiffs letztlich mehr auf Navigationsgeräten als auf menschlichen Augen.

Glick hat sieben Jahre in der Cyber-Kriegsführung für den israelischen Geheimdienst gearbeitet. Länder wie Russland und China könnten seiner Meinung nach die notwendige Technologie besitzen, um solche Cyber-Attacken auszuführen. Bei der Möglichkeit eines Angriffs auf die GPS-Empfänger verweist Glick auf die GPS-Spoofing Vorfälle im Schwarzen Meer.

GPS-Spoofing im Schwarzen Meer

Die U.S. Maritime Administration (MARAD) hat mit ihrer Meldung zu einer GPS Interferenz im Schwarzen Meer für Aufsehen gesorgt. Ursache war ein Vorfall, bei welchem GPS Interferenzen im Schwarzen Meer beobachtet wurden. Auf Grund dessen gab MARAD die Meldung raus, dass Schiffe beim Durchqueren des Gebiets um die Position 4-15.7N, 037-32.9E Vorsicht walten lassen sollen. Die Maritime Administration wies dabei daraufhin, dass der Vorfall nicht offiziell bestätigen werden kann. Gleichzeitig bat sie in der Meldung um Benachrichtigung, wenn GPS spezifische Verschlechterungen, Unterbrechungen sowie andere Vorfälle und Anomalien auftreten.

Aufmersamer Kapitän machte Meldung

Noch interessanter ist die Hintergrundgeschichte zu dieser Meldung. Sie handelt von einem Schiff, welches dem U.S. Coast Guard Navigation Center am 22. Juni 2017 Probleme mit dem GPS-Empfang gemeldet hatte. Als sich das Schiff der Küste von Novorossiysk (Russland) näherte, konnte es zunächst in unregelmäßigen Abständen gar kein GPS-Signal empfangen. Noch erstaunlicher war, dass das GPS-Gerät wenig später eine falsche Position anzeigte. Die tatsächliche Position des Schiffs wich um 25 Seemeilen (etwa 46,2 Kilometer) von der ermittelten ab. Trotzdem bestätigte das GPS-Gerät eine HDOP Genauigkeit von 0,8 innerhalb von 100 Metern.

Der U.S. Coast Guard kontaktierte den Kapitän und berichtetet als erstes, dass es keine störenden Anomalien durch GPS-Signale, Weltraumwetter oder laufende Tests geben sollte. Außerdem informierte er über eine GPS-Genauigkeit von 3 Metern in der Region des Schiffs und forderte den Kapitän auf, seine Software Updates zu kontrollieren. Der Kapitän versicherte daraufhin, dass die GPS-Instrumente in Ordnung seien. Stattdessen machte er deutlich, dass es sich um ein Problem handelte, welches mittlerweile mehr als 20 Schiffe in der Umgebung hatten. Drei andere Schiffe hatte der Kapitän bereits selber über UKW kontaktiert. Alle bestätigten das gleiche Problem.

Erste Beweise für GPS-Spoofing

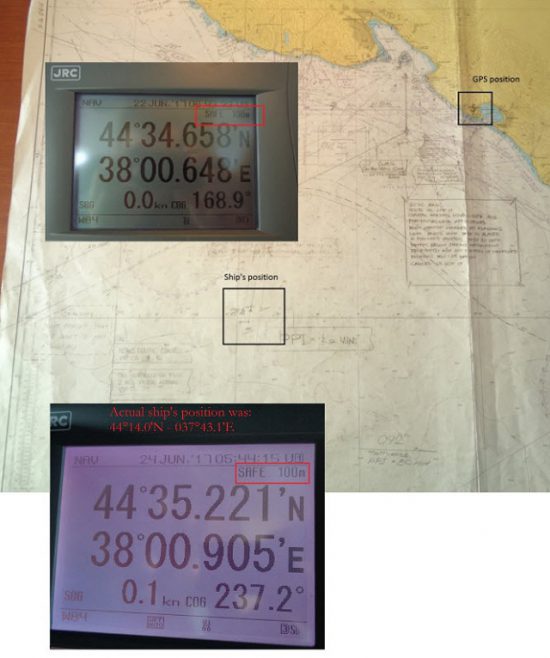

Um seine Aussagen zu untermauern hatte der Kapitän dem Coast Guard Fotos seiner Navigationsgeräte angehangen. Das erste Bild zeigt sein Navigationsdisplay mit falschen (oben) und korrekten (unten) GPS-Koordinaten. Dahinter liegt eine Papierkarte, in welcher die tatsächliche und die GPS-basierte Position markiert worden.

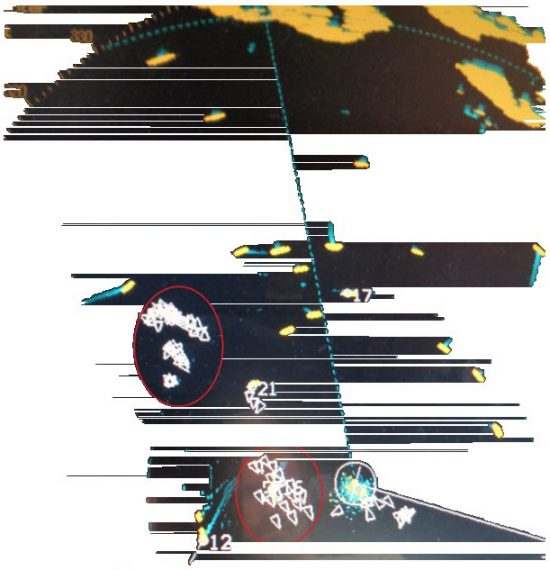

Auf dem Radarbildschirm sieht man in roten Kreisen die AIS Signale von Schiffen in der Umgebung. AIS bedeutet Automatisches Identifikationssystem. Es ist ein spezielles Funksystem, welches durch den Austausch von Navigations- und anderen Schiffsdaten zur Verbesserung der Sicherheit und der Lenkung des Schiffsverkehrs beiträgt. Das Foto zeigt eine Deutliche Ballung an Schiffen auf engstem Raum. Ein Beweis dafür, dass alle Boote ein ähnliches gefälschtes GPS-Signal empfangen hatten.

Bereits mehrere Spoofing-Berichte in Russischen Gewässern

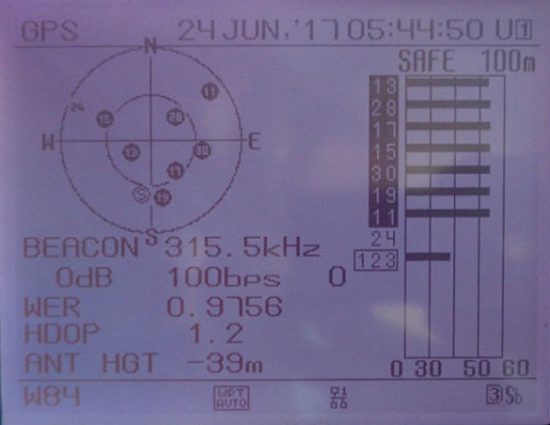

Speziell durch das nächste Foto war der Fall für Navigationsexperten eindeutig: Der GPS-Informationsbildschirm zeigt für alle Satelliten eine ungewöhnlich hohe Empfangsstärke. Außerdem verortet das GPS-Gerät seine Antenne auf 39 Meter unter der Wasseroberfläche und zeigt einen ungewöhnlich hohen WER-Wert (Word Error Rate) von 97 Prozent. Normalerweise sollte dieser nicht über 10 liegen. Für die in den USA ansässige RNT Foundation (Resilient Navigation and Timing) ist dies der erste handfeste Beweis eines GPS-Spoofing Falls. Die RNT hatte bis dato bereits von mehreren Problemen mit GPS und AIS in Russischen Gewässern mitbekommen. Allerdings ist dies der erste öffentlich nachvollziehbare und gut dokumentierte.

Unterschied GPS-Spoofing und GPS-Jamming

Bisher galt GPS-Jamming als größtes Problem um GPS-Signale zu stören. Beim GPS-Jamming wird durch einen Störsender der Empfang von GPS Satelliten-Signalen verhindert. Da GPS-Satelliten nur eine vergleichsweise geringe Sendeleistung besitzen und sich auf einer Umlaufbahn in Höhe von 20.200 Kilometern über der Erdoberfläche befinden, besitzen deren Signale nur eine sehr geringe Feldstärke. Dies macht GPS-Jamming sehr leicht umsetzbar, da bereits Störsignale mit geringer Feldstärke ausreichen, um GPS-Empfänger in einem bestimmten Umkreis lahm zu legen. Werden Geräte gejammed, ist es für deren Nutzer jedoch schnell ersichtlich.

GPS-Spoofing ist dagegen subtiler. Statt GPS-Geräte auszuschalten wird ihnen ein falsches GPS-Signal vorgegaukelt. Die Betroffenen können die Manipulation nur schwer nachvollziehen und merken es erst wenn es schon zu spät ist. Dem Kapitän im Schwarzen Meer haben seine Navigationsfertigkeiten anhand verschiedener Sensoren und seine Erfahrung mit einer herkömmlichen Karte dabei geholfen, die GPS-Fehlleitung zu entlarven.

Professor entwickelt ersten GPS-Spoofer

Bereits 2013 konnte der Professor Todd E. Humphreys, vom Institut für Luft- und Raumfahrttechnik an der University of Austin in Texas, die Ausmaße vom GPS-Spoofing im Experiment zeigen. Mit seinem Forscher Team ist es ihm gelungen eine 60 Meter lange Luxusyacht vom Kurs abzubringen. Humphrey wies beim Interview mit dem New Scientist auf die auffallende Ähnlichkeit der Vorkommnisse im Schwarzen Meer mit seiner eigenen kontrollierten Attacke hin. Geht es nach dem Professor, experimentiert Russland mit einer neuen Form von elektronischer Kampfführung.

GPS-Spoofing am Moskauer Kreml

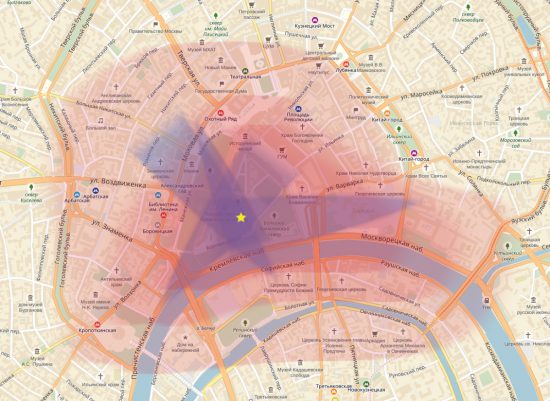

Humphreys weist in diesem Zusammenhang auch auf die Beschwerden vieler Moskauer hin. Befinden sich Nutzer von GPS-Anwendungen nahe des Moskauer Kremls, spielt die Positionierung deren Geräte verrückt. Aufmerksam wurden zunächst unzählige Spieler der beliebten Pokémon-GO App. Statt am roten Platz nach Pokémons zu jagen, befanden sie sich laut App-Karte auf dem Flughafen Vnukovo. Auch Autofahrer hatten beobachtet wie bei der Navigation die Positionspfeilspitze auf der Karte hin und her hüpft. Grigory Bakunov, Director of Technology Distribution bei dem Russischen Suchmaschinen Giganten Yandex ist den Beschwerden über den gespooften GPS-Empfang am Kreml auf die Spuren gegangen. Er fuhr drei Stunden mit seinem Segway um den Kreml herum und sammelte mit verschiedenen GPS-Geräten im Rucksack Daten, um die Quelle des Spoofings ausfindig zu machen. Die untere Karte zeigt als Ergebnis der Auswertung das Epizentrum des Fake-Signals: Moskauer Kreml.

Wozu GPS-Spoofing?

Laut Professor Humphrey nutzt der Kreml GPS-Spoofing wahrscheinlich aus Verteidigungsgründen. Viele Bomben, Raketen und Dronen sind für ihre Genauigkeit heutzutage auf GPS angewiesen. Ein falsches GPS-Signal würde einen Treffer deutlich erschweren. Humphrey begann im Jahr 2008 mit seinem Forscherteam den ersten GPS-Spoofer zu entwickeln. Nach drei Jahren war der Sender fertig gestellt und der notwendige Code programmiert. Was damals viel Zeit und Geld gekostet hat, könnte heute jedoch aus kommerzieller Hardware und vorprogrammierter Software aus dem Internet, leicht nachgebaut werden.

Der Professor befürchtet solche Technologien könnten leicht in die Hände von Hackern und Terroristen gelangen. Noch schlimmer sind für ihn jedoch Einsätze auf Staatsebene, wie die von Russland beschriebenen. Mit deren Mitteln könnten großräumige GPS-Spoofing Angriffe eine echte Bedrohung für die Sicherheit der Öffentlichkeit darstellen. Eine Attacke auf GPS-Empfänger in verkehrsreichen Gebieten, wie bspw. dem Ärmelkanal, würde für große Verwirrung bei den Besatzungen und wahrscheinlich auch zu Kollisionen von Schiffen führen.

Weiterführende Links:

- Studie von Prof. Humphreys zur Kontrolle von Schiffen durch falsches GPS-Signal

- Beitrag von Sean Gallagher bei ArsTecnica zu den Vorfällen in der NAVY

- Video zur Kollision von USS John S. McCain und Alnic MC anhand von AIS Daten

- TED Talk von Prof. Humphreys zu: ‚Wie man ein GPS spoofed.‘

- Anleitung zum GPS-Spoofen von Huang Lin bei Def Con 23 Hacker-Konferenz

Ich möchte keinesfalls den Artikel angreifen, sondern nur eine Verständnisfrage klären.

Nach alledem ist die Kollision der USS McCain noch nicht als gezielter Angriff zu erklären.

Wenn ich es richtig verstanden habe, funktioniert Spoofing nicht gezielt, sondern in der Fläche. Das hätte dazu führen müssen, dass -gerade in diesem stark befahrenem Bereich- andere Schiffe GPS-Probleme gehabt hätten. Derartige Meldungen liegen aber bisher nicht vor. Weiterhin hätte der Angreifer die USS McCain zuvor lokalisieren müssen, was bei abgeschaltetem AIS (Sender) nicht ohne weiteres möglich ist (Tarnkappentechnik).

Selbst wenn man dies alles unterstellt, verfügt die USS McCain noch über weitere Radar- / Sonar-Systeme welche die korrekten Daten geliefert hätten.

Die Annäherung des Tankers wäre damit technisch nicht verborgen geblieben (die Männer im Ausguck nicht mitgerechnet) und ein Annäherungsalarm wäre ausgelöst worden. Die Brückenbesatzung wäre somit gewarnt.

Als wohl agilstes Kriegsschiff der Welt wäre die USS McCain in weniger als 30 Sekunden überall sonst gewesen, nur nicht senkrecht vor dem Bug des Tankers.

Spoofing allein erklärt dies nach meiner Auffassung wohl nicht.

Das sehe ich (und auch der Verfasser des Artikels) auch so und stellen imk Artikel eben unterschiedliche Meinungen vor! Insgesamt ist es wirklich merkwürdig, dass sowas div. Kriegsschiffen nun wiederholt passiert obwohl man denken müsste die haben nun wirklich alle technischen und auch personellen Vorraussetzungen um genau sowas zu verhindern. Aber gerade wenn die Mannschaft des Frachters „pennt“ und irgendwas den Autopiloten des Frachters nerst ganz kurz vor der Position des Kriegsschiffes beinflusst, so bleibt dem Kriegsschiff vielleicht weniger Zeit zum Ausweichen als wir uns das vorstellen können. Es ist – auch wenn ein Kriegsschiff – immer noch ein riesen Stahlmonster was erst mal in Schwung kommen muss und kein Jetski 🙂